Bobol Wifi Terdekat 2025: Ancaman dan Perlindungan menganalisis tren keamanan jaringan wifi di tahun 2025, serta metode-metode yang mungkin digunakan untuk mengakses jaringan secara ilegal. Artikel ini membahas metode peretasan wifi terkini, perangkat dan alat yang digunakan, serta implikasi hukum dan etika di balik tindakan tersebut. Selain itu, panduan praktis untuk mencegah dan melindungi jaringan wifi dari serangan akan dibahas secara komprehensif, memberikan pemahaman menyeluruh tentang ancaman keamanan di masa depan.

Tren keamanan jaringan wifi terus berkembang seiring dengan kemajuan teknologi. Perkembangan metode peretasan yang lebih canggih, perangkat yang lebih mudah diakses, dan peningkatan kerentanan pada perangkat router wifi menjadi perhatian utama. Artikel ini akan menjelaskan ancaman tersebut dan memberikan langkah-langkah untuk melindungi jaringan wifi dari serangan.

Tren Keamanan Wifi di Tahun 2025

Keamanan jaringan Wi-Fi terus berkembang seiring dengan kemajuan teknologi. Perkiraan tren keamanan Wi-Fi di tahun 2025 menunjukkan peningkatan kompleksitas ancaman siber, yang mengharuskan pengguna dan administrator jaringan untuk lebih waspada dan proaktif dalam melindungi jaringan mereka.

Tren Keamanan Jaringan Wi-Fi di Tahun 2025

Beberapa tren keamanan jaringan Wi-Fi yang diperkirakan berlaku di tahun 2025 meliputi peningkatan penggunaan enkripsi yang lebih kuat, penguatan otentikasi multi-faktor, dan pemanfaatan kecerdasan buatan (AI) untuk mendeteksi dan merespon ancaman siber secara real-time. Penting juga untuk memperhatikan perkembangan teknologi Wi-Fi 7 yang akan memberikan kecepatan dan stabilitas yang lebih tinggi, namun juga potensi celah keamanan baru yang perlu diantisipasi.

Metode Peretasan Wi-Fi Umum di Tahun 2025

- Cracking Password : Teknik ini masih akan menjadi ancaman utama, tetapi dengan algoritma cracking yang lebih canggih, password yang lemah akan lebih rentan. Penting untuk menggunakan password yang kompleks dan unik untuk setiap akun.

- Man-in-the-Middle (MitM) Attacks: Teknik ini memanfaatkan titik lemah dalam jaringan untuk mengalihkan dan memanipulasi komunikasi data. Penggunaan VPN dan protokol enkripsi yang aman dapat mengurangi resiko ini.

- Brute-Force Attacks: Serangan dengan mencoba kombinasi kata sandi secara otomatis. Penting untuk menggunakan firewall dan intrusion detection system untuk mencegah dan memblokir serangan ini.

- Exploit Kerentanan Router: Kerentanan pada perangkat keras dan perangkat lunak router dapat dimanfaatkan oleh peretas untuk mengakses jaringan. Penting untuk memperbarui perangkat lunak router secara teratur dan menggunakan pengaturan keamanan yang kuat.

- Phishing: Teknik ini tetap relevan, dengan pemalsuan email atau situs web untuk mencuri informasi pribadi. Pendidikan dan kesadaran terhadap tanda-tanda phishing sangat penting.

Dampak Tren Keamanan pada Aktivitas “Bobol Wifi Terdekat”

Perkembangan tren keamanan ini akan membuat aktivitas “bobol wifi terdekat” semakin sulit dilakukan. Penggunaan enkripsi yang lebih kuat dan otentikasi multi-faktor akan menjadi penghalang bagi peretas. Perangkat keras dan perangkat lunak router yang lebih canggih, serta penggunaan AI dalam keamanan jaringan akan membuat deteksi dan respons terhadap ancaman siber lebih cepat dan efektif. Oleh karena itu, pendekatan “bobol wifi” yang sebelumnya dapat digunakan, kemungkinan akan mengalami penurunan efektifitas.

Teknologi Baru untuk Peningkatan Keamanan Wi-Fi

- Kecerdasan Buatan (AI): AI dapat menganalisis pola lalu lintas jaringan dan mendeteksi anomali yang mencurigakan, memungkinkan deteksi dan respons ancaman siber secara real-time. Ini akan menjadi kunci untuk mencegah serangan zero-day.

- Otentikasi Multi-Faktor: Pemanfaatan metode otentikasi multi-faktor, seperti autentikasi berbasis biometrik atau verifikasi dua langkah, akan meningkatkan keamanan akses ke jaringan.

- Enkripsi yang Lebih Kuat: Standar enkripsi yang lebih baru dan lebih kompleks, seperti penggunaan Wi-Fi Protected Access 3 (WPA3) dan protokol encryption terbaru, akan lebih sulit dibobol.

Perbandingan Tingkat Keamanan Router Wi-Fi

| Jenis Router | Tingkat Keamanan | Fitur Keamanan |

|---|---|---|

| Router dengan WPA3 | Tinggi | Enkripsi WPA3, otentikasi multi-faktor |

| Router dengan WPA2 | Sedang | Enkripsi WPA2, fitur keamanan dasar |

| Router tanpa fitur keamanan | Rendah | Tidak ada fitur keamanan tambahan |

Catatan: Tabel ini merupakan gambaran umum. Tingkat keamanan spesifik router dapat bervariasi tergantung pada model dan pengaturan konfigurasi yang digunakan.

Metode “Bobol Wifi Terdekat”: Bobol Wifi Terdekat 2025

Kejahatan siber yang menargetkan jaringan Wi-Fi terus berkembang. Pemahaman tentang metode yang digunakan untuk “membobol” wifi terdekat menjadi penting untuk meningkatkan keamanan. Artikel ini menguraikan beberapa metode yang umum digunakan, kelemahannya, langkah-langkah yang terlibat, dan cara mengidentifikasi wifi yang rentan.

Metode Umum “Bobol Wifi Terdekat”

Beberapa metode umum yang digunakan untuk mengakses jaringan Wi-Fi tanpa izin meliputi:

-

Teknik Cracking Kata Sandi: Metode ini memanfaatkan kelemahan kata sandi yang lemah atau tertebak. Penyerang akan mencoba berbagai kombinasi kata sandi yang umum atau mudah ditebak untuk mengakses jaringan.

-

Man-in-the-Middle Attack (MitM): Penyerang menempatkan diri di antara perangkat pengguna dan router Wi-Fi. Mereka kemudian mencegat dan memanipulasi komunikasi antara kedua pihak, memungkinkan mereka untuk memperoleh informasi seperti kata sandi atau data pribadi.

-

Wireless Network Protocol (WPA/WPA2) Vulnerabilities: Metode ini mengeksploitasi kelemahan dalam protokol keamanan Wi-Fi standar. Penyerang dapat memanfaatkan celah keamanan untuk mengakses jaringan tanpa mengetahui kata sandi.

-

Brute-Force Attack: Penyerang menggunakan perangkat lunak otomatis untuk mencoba berbagai kombinasi kata sandi dalam jumlah besar dan cepat. Metode ini sangat efektif jika kata sandi lemah atau mudah ditebak.

-

Wardriving: Penyerang menggunakan kendaraan atau perangkat bergerak untuk mencari jaringan Wi-Fi yang terbuka atau rentan. Metode ini umumnya digunakan untuk mengidentifikasi jaringan yang tidak terenkripsi atau menggunakan kata sandi default.

Kelemahan Setiap Metode

Setiap metode memiliki kelemahan yang dapat dieksploitasi untuk meningkatkan keamanan jaringan. Berikut rangkuman kelemahannya:

-

Teknik Cracking Kata Sandi: Kata sandi yang lemah atau umum mudah ditebak. Kata sandi yang kompleks dan unik jauh lebih sulit dibobol.

-

Man-in-the-Middle Attack (MitM): Kerentanan ini dapat diatasi dengan menggunakan koneksi yang terenkripsi, seperti HTTPS.

-

Wireless Network Protocol (WPA/WPA2) Vulnerabilities: Perbarui perangkat keras dan perangkat lunak secara teratur untuk mengurangi risiko ini.

-

Brute-Force Attack: Kata sandi yang kuat dan kompleks menjadi pertahanan utama. Metode ini memakan waktu dan membutuhkan sumber daya yang besar.

-

Wardriving: Menggunakan jaringan yang terenkripsi dan kata sandi yang unik sangat disarankan untuk menghindari metode ini.

Langkah-langkah dalam Setiap Metode

Berikut uraian langkah-langkah yang terlibat dalam setiap metode:

-

Teknik Cracking Kata Sandi: Membutuhkan pengetahuan tentang algoritma dan teknik pembobolan kata sandi. Langkahnya meliputi pendeteksian jaringan, pengumpulan data, dan uji coba kata sandi.

-

Man-in-the-Middle Attack (MitM): Membutuhkan kemampuan untuk mencampuri komunikasi antara perangkat pengguna dan router. Langkah-langkahnya meliputi penyamaran, pencurian data, dan pembobolan data.

Perkembangan teknologi turut mempengaruhi potensi ancaman keamanan jaringan internet. Bobol Wifi Terdekat 2025 menjadi isu yang perlu diwaspadai, mengingat potensi akses ilegal terhadap jaringan wifi tetangga. Penting untuk memahami bagaimana cara mengamankan jaringan wifi sendiri, namun pengetahuan tentang Cara Melihat Sandi Wifi Tetangga juga bisa berdampak negatif. Oleh karena itu, pemahaman mendalam tentang langkah-langkah keamanan jaringan menjadi kunci utama dalam menghadapi potensi ancaman ini.

Bobol Wifi Terdekat 2025 tetap menjadi tantangan yang perlu diantisipasi dengan serius.

-

Wireless Network Protocol (WPA/WPA2) Vulnerabilities: Mengeksploitasi celah keamanan di protokol keamanan Wi-Fi. Langkah-langkahnya melibatkan identifikasi kerentanan, eksploitasi, dan akses ke jaringan.

-

Brute-Force Attack: Menggunakan perangkat lunak untuk mencoba berbagai kombinasi kata sandi. Langkah-langkahnya meliputi pendeteksian jaringan, pengumpulan data, dan pembobolan kata sandi.

-

Wardriving: Membutuhkan perangkat mobile dan perangkat lunak untuk memindai jaringan. Langkah-langkahnya meliputi pendeteksian jaringan, analisis data, dan identifikasi jaringan yang rentan.

Mengidentifikasi Wifi yang Rentan

Penyerang dapat mengidentifikasi wifi yang rentan dengan menggunakan alat-alat pemindaian Wi-Fi untuk menemukan jaringan yang terbuka atau menggunakan kata sandi default. Metode wardriving memanfaatkan perangkat bergerak untuk mencari jaringan yang tidak terenkripsi atau rentan.

Tabel Tingkat Kesulitan Metode “Bobol Wifi Terdekat”

| Metode | Tingkat Kesulitan |

|---|---|

| Teknik Cracking Kata Sandi | Sedang |

| Man-in-the-Middle Attack (MitM) | Tinggi |

| Wireless Network Protocol (WPA/WPA2) Vulnerabilities | Sedang-Tinggi |

| Brute-Force Attack | Sedang |

| Wardriving | Rendah |

Perangkat dan Alat yang Digunakan

Penggunaan perangkat dan alat untuk mengakses jaringan Wi-Fi secara tidak sah, seringkali dikenal sebagai “cracking,” melibatkan beragam perangkat keras dan lunak. Pemahaman terhadap alat-alat ini penting untuk meningkatkan kewaspadaan terhadap potensi ancaman keamanan jaringan.

Daftar Perangkat dan Alat

Beberapa perangkat dan alat yang mungkin digunakan untuk mengakses jaringan Wi-Fi secara tidak sah meliputi:

- Laptop atau Komputer: Sebagai platform utama untuk menjalankan perangkat lunak dan alat-alat pendukung.

- Perangkat Wi-Fi Sniffer: Perangkat ini menangkap dan menganalisis paket data yang dikirimkan melalui jaringan Wi-Fi. Informasi yang dikumpulkan dapat membantu mengidentifikasi kelemahan keamanan.

- Perangkat Cracking Wi-Fi: Beberapa perangkat keras khusus dirancang untuk membantu dalam proses cracking Wi-Fi, meskipun perangkat ini sulit ditemukan di pasaran. Biasanya, perangkat lunak pada laptop/komputer digunakan sebagai pengganti perangkat keras ini.

- Software Cracking Wi-Fi: Perangkat lunak ini dapat membantu dalam mengidentifikasi dan mengeksploitasi kelemahan keamanan jaringan Wi-Fi.

- Kabel Jaringan: Untuk menghubungkan perangkat ke jaringan target.

Fungsi Masing-masing Perangkat

Setiap perangkat dan alat memiliki fungsi yang spesifik dalam proses pengaksesan jaringan Wi-Fi secara tidak sah. Berikut penjelasan singkatnya:

- Laptop/Komputer: Sebagai pusat kendali, tempat perangkat lunak pengidentifikasi kelemahan dan alat cracking dijalankan.

- Perangkat Wi-Fi Sniffer: Merekam dan menganalisis data lalu lintas jaringan Wi-Fi untuk menemukan pola dan titik lemah.

- Perangkat Cracking Wi-Fi (jika ada): Perangkat keras khusus yang mempercepat proses pengujian dan eksploitasi kerentanan jaringan.

- Software Cracking Wi-Fi: Membantu dalam mengotomatisasi proses pengujian, pemulihan password, dan penetrasi jaringan.

- Kabel Jaringan: Untuk koneksi fisik antara perangkat penyerang dan jaringan target.

Perangkat Lunak untuk Mengidentifikasi Titik Lemah

Beberapa perangkat lunak yang bisa digunakan untuk mengidentifikasi titik lemah jaringan Wi-Fi antara lain:

- Aircrack-ng: Perangkat lunak open-source yang kuat untuk menguji keamanan jaringan Wi-Fi, termasuk cracking password WPA/WPA2.

- Kismet: Perangkat lunak yang digunakan untuk mendeteksi dan menganalisis jaringan Wi-Fi yang ada di sekitar.

- Wireshark: Perangkat lunak analisis jaringan yang dapat menangkap dan menampilkan paket data, membantu dalam mengidentifikasi pola lalu lintas yang mencurigakan.

- Nmap: Perangkat lunak yang berguna untuk mengidentifikasi host dan layanan yang aktif pada jaringan.

- Ettercap: Digunakan untuk melakukan serangan man-in-the-middle pada jaringan.

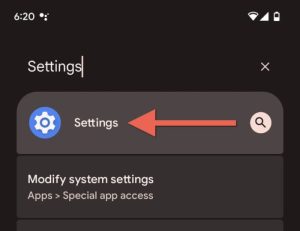

Cara Penggunaan Perangkat

Proses penggunaan perangkat dan alat ini umumnya melibatkan langkah-langkah seperti:

- Menggunakan perangkat sniffer untuk menangkap data lalu lintas jaringan Wi-Fi target.

- Menggunakan perangkat lunak cracking untuk menganalisis data yang ditangkap dan mencari kelemahan.

- Menguji kelemahan yang ditemukan untuk melihat apakah bisa dieksploitasi.

- Jika kelemahan berhasil dieksploitasi, maka penyerang dapat mengakses jaringan Wi-Fi.

Ilustrasi prosesnya bisa digambarkan dengan diagram jaringan Wi-Fi di mana perangkat penyerang terhubung dan menggunakan perangkat lunak untuk mengidentifikasi kelemahan keamanan pada jaringan target. Perangkat penyerang secara virtual “memata-matai” lalu lintas jaringan dan mencari celah di sistem keamanan.

Pertimbangan Hukum dan Etika

Penggunaan teknologi untuk mengakses jaringan wifi tanpa izin menimbulkan implikasi hukum dan etika yang serius. Memahami konsekuensi dan menghindari pelanggaran penting untuk menjaga keamanan dan integritas digital.

Konsekuensi Hukum

Aksi “membobol wifi terdekat” dapat berujung pada berbagai konsekuensi hukum. Tindakan ini dapat dikategorikan sebagai pelanggaran hukum pidana, tergantung pada konteks dan skala dampaknya. Berikut beberapa kemungkinan konsekuensi hukum:

- Pelanggaran Undang-Undang Informasi dan Transaksi Elektronik (UU ITE): Peretasan dapat dikategorikan sebagai pelanggaran terhadap UU ITE, khususnya jika tindakan tersebut mengakibatkan kerugian materiil atau immateriil bagi pemilik jaringan wifi.

- Pencurian Data: Jika akses tanpa izin digunakan untuk mencuri data pribadi atau data penting, pelaku dapat dijerat dengan pasal pencurian data.

- Perusakan Sistem: Jika tindakan tersebut mengakibatkan kerusakan pada sistem jaringan, pelaku dapat dikenakan pasal perusakan sistem informasi.

- Penggunaan Ilegal Akses: Penggunaan akses tanpa izin untuk kegiatan ilegal, seperti penyebaran malware atau penipuan, berpotensi dijerat dengan pasal-pasal yang terkait.

- Pelanggaran Hak Cipta: Jika peretasan digunakan untuk mengakses dan menyalin materi yang dilindungi hak cipta, pelanggaran hak cipta dapat terjadi.

Implikasi Etis

Selain implikasi hukum, tindakan “membobol wifi terdekat” juga memiliki implikasi etis yang perlu dipertimbangkan. Prinsip dasar seperti menghormati hak milik dan privasi digital sangat penting untuk dipegang teguh.

- Pelanggaran Privasi: Akses tanpa izin ke jaringan wifi dapat dianggap sebagai pelanggaran privasi, mengingat informasi yang berpotensi terdapat di dalamnya.

- Keamanan Data: Akses yang tidak sah dapat menyebabkan kebocoran data dan kerugian bagi pengguna jaringan.

- Kepercayaan dan Tanggung Jawab: Menghormati aturan dan kebijakan penggunaan jaringan internet yang sah membangun rasa kepercayaan dan tanggung jawab di dunia digital.

Contoh Kasus Hukum

Beberapa kasus peretasan wifi telah terjadi dan menjadi rujukan dalam pengadilan. Berikut ini contoh umum yang dapat menggambarkan konsekuensi tindakan ini. (Contoh spesifik kasus aktual akan sangat bervariasi dan tergantung pada yurisdiksi hukum setempat).

Penggunaan akses wifi tanpa izin untuk tujuan ilegal dapat berujung pada tuntutan hukum, denda, atau hukuman penjara.

Aturan dan Cara Menghindari Pelanggaran Hukum

Berikut beberapa aturan yang perlu dipatuhi untuk menghindari pelanggaran hukum terkait akses wifi:

- Menghormati Hak Milik: Jangan mencoba mengakses jaringan wifi tanpa izin. Kenali dan patuhi aturan penggunaan jaringan wifi publik dan pribadi.

- Menggunakan Layanan Resmi: Gunakan koneksi wifi publik yang tersedia secara resmi, dengan izin dan prosedur yang berlaku.

- Menjaga Privasi: Berhati-hatilah dalam menggunakan informasi pribadi saat terhubung ke jaringan wifi.

- Mematuhi Hukum: Pahami dan patuhi hukum yang berlaku terkait penggunaan teknologi informasi dan komunikasi.

- Menggunakan Metode yang Diizinkan: Selalu gunakan metode yang diizinkan dan legal untuk mengakses internet dan jaringan wifi.

Cara Menghindari Pelanggaran Hukum

Untuk menghindari pelanggaran hukum, penting untuk memahami batas-batas etika dan legalitas dalam penggunaan teknologi. Selalu gunakan cara yang tepat dan diizinkan, serta patuhi kebijakan dan aturan yang berlaku.

- Memperoleh Izin: Jika diperlukan akses ke jaringan wifi, pastikan untuk mendapatkan izin dari pemilik jaringan terlebih dahulu.

- Mempelajari Kebijakan: Pelajari dan pahami kebijakan penggunaan jaringan wifi, baik publik maupun pribadi.

- Menggunakan Alat yang Aman: Hindari penggunaan perangkat atau alat yang dapat digunakan untuk mengakses jaringan wifi secara ilegal.

Langkah Pencegahan dan Perlindungan

Mengamankan jaringan Wi-Fi dari ancaman peretasan memerlukan pemahaman mendalam tentang langkah-langkah pencegahan dan perlindungan yang tepat. Keberadaan jaringan Wi-Fi yang aman dan terlindungi akan menjamin kenyamanan dan produktivitas pengguna.

Penggunaan Kata Sandi yang Kuat

Kata sandi yang kuat adalah kunci utama dalam mengamankan jaringan Wi-Fi. Kata sandi yang lemah mudah ditebak dan dibobol oleh peretas. Penting untuk menggunakan kombinasi karakter yang kompleks, termasuk huruf besar dan kecil, angka, dan simbol. Hindari penggunaan kata sandi yang umum atau mudah ditebak, seperti tanggal lahir, nama pengguna, atau kata-kata sederhana. Panjang kata sandi yang ideal adalah minimal 12 karakter.

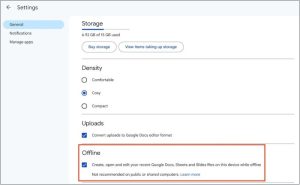

Mengaktifkan WPA2/WPA3, Bobol Wifi Terdekat 2025

Protokol keamanan WPA2/WPA3 memberikan lapisan tambahan keamanan untuk jaringan Wi-Fi. Protokol ini mengenkripsi data yang ditransmisikan melalui jaringan, sehingga sulit bagi peretas untuk mengakses informasi tersebut. Pastikan router Wi-Fi Anda menggunakan protokol keamanan WPA2 atau WPA3 yang lebih canggih.

Memperbarui Perangkat Lunak Router

Perbarui perangkat lunak router secara berkala untuk menutup celah keamanan yang mungkin muncul. Pembaruan perangkat lunak router seringkali mencakup perbaikan keamanan yang penting untuk melindungi jaringan dari ancaman baru. Pastikan Anda memeriksa dan mengunduh pembaruan terbaru dari produsen router Anda.

Menggunakan Firewall

Firewall berfungsi sebagai pertahanan pertama untuk melindungi jaringan Wi-Fi dari akses yang tidak sah. Firewall dapat memblokir koneksi yang mencurigakan dan mencegah peretas memasuki jaringan. Aktifkan firewall pada router Wi-Fi dan perangkat Anda untuk meningkatkan keamanan.

Menggunakan Fitur Keamanan Tambahan

Beberapa router Wi-Fi menawarkan fitur keamanan tambahan, seperti guest network, MAC address filtering, dan Quality of Service (QoS). Fitur-fitur ini dapat membantu membatasi akses pengguna tamu, mengontrol perangkat yang terhubung, dan mengatur prioritas lalu lintas data. Manfaatkan fitur-fitur ini untuk meningkatkan keamanan jaringan.

Pengaturan Keamanan Router

Pengaturan keamanan router yang tepat dapat memberikan lapisan perlindungan tambahan. Konfigurasi router yang tepat, termasuk perubahan kata sandi default dan pembatasan akses, sangat penting. Lakukan pengaturan ini untuk meningkatkan keamanan jaringan Wi-Fi.

Mengatur Pengaturan Keamanan Wi-Fi

Pengaturan keamanan Wi-Fi yang baik melibatkan pemahaman dan pengaturan parameter keamanan yang tepat pada router. Parameter tersebut mencakup jenis enkripsi, kata sandi, dan kontrol akses. Akses dan sesuaikan pengaturan ini untuk meningkatkan keamanan jaringan.

Tips dan Trik

- Hindari menggunakan Wi-Fi publik untuk aktivitas sensitif, seperti transaksi keuangan.

- Pastikan router Wi-Fi berada di lokasi yang aman dan terlindungi dari akses fisik.

- Periksa secara berkala perangkat yang terhubung ke jaringan Wi-Fi untuk memastikan tidak ada perangkat yang mencurigakan.

- Tetapkan kebijakan keamanan yang jelas untuk pengguna jaringan.

- Lakukan scan keamanan secara berkala untuk mendeteksi potensi ancaman.

Ringkasan Terakhir

Kesimpulannya, ancaman keamanan jaringan wifi di tahun 2025 memerlukan perhatian serius. Pemahaman mendalam tentang metode peretasan, perangkat yang digunakan, dan implikasi hukum serta etika sangat penting. Penerapan langkah-langkah pencegahan dan perlindungan yang tepat akan membantu mengamankan jaringan wifi dan mencegah akses ilegal. Dengan tetap mengikuti perkembangan teknologi dan meningkatkan keamanan jaringan, kita dapat menjaga data dan privasi kita di era digital.